La versione di WhatsApp proposta per iPhone non contiene la vera piattaforma di messaggistica, ma comunica dati sensibili dello smartphone.

©DANIEL CONSTANTE/Shutterstock

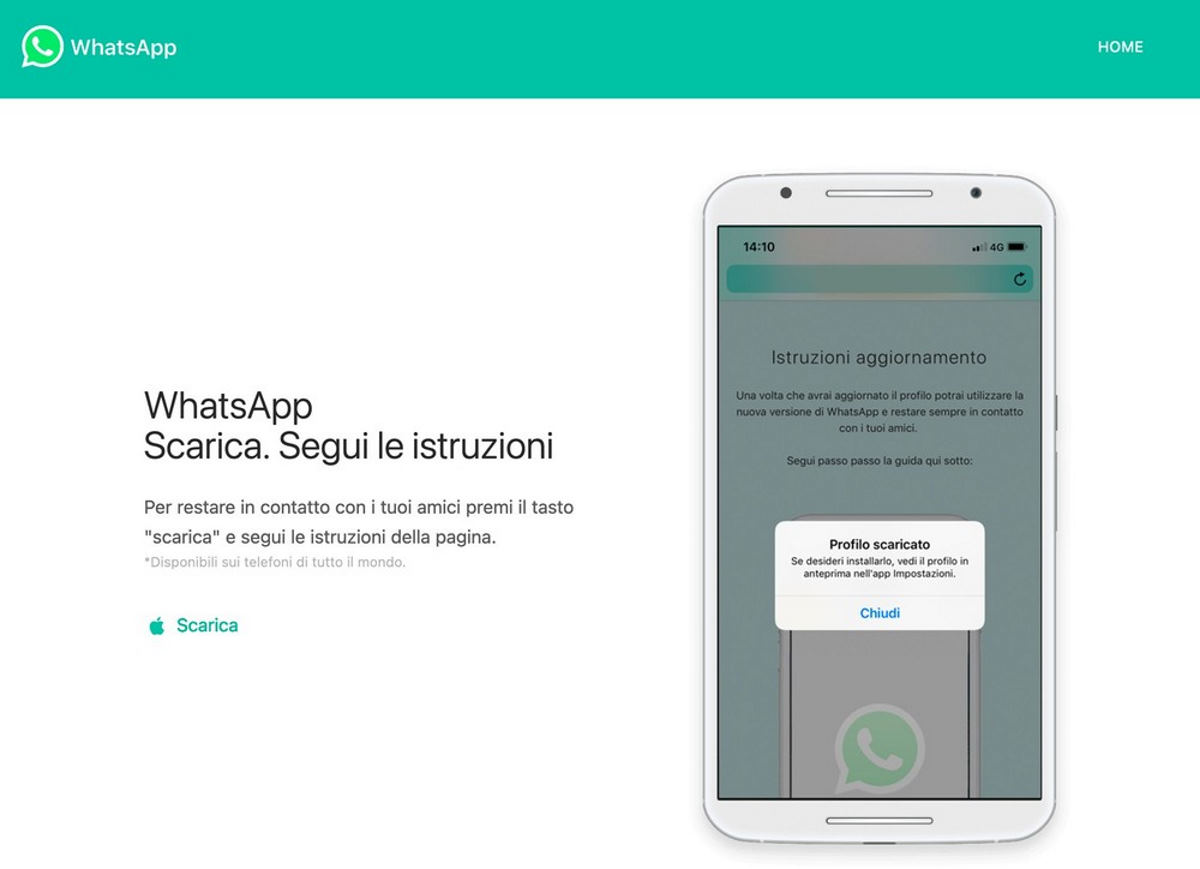

Negli ultimi mesi molti utenti iPhone si sono ritrovati la proposta di una (finta) versione di WhatsApp, proposta che in realtà non contiene la vera piattaforma di messaggistica, ma uno speciale “set di istruzioni” che può comunicare alcuni dati sensibili nascosti nello smartphone.

È quanto emerge da una nuova indagine svolta da Vice-Motherboard e dall’agenzia di ricerca canadese Citizen Lab e che ha portato alla luce un nuovo strumento di attacco a danno esclusivamente degli utenti WhatsApp su piattaforma iOS.

Leggi anche: Attenti alla truffa dell’SMS con codici WhatsApp: vogliono rubarvi l’account

Tutto pare sia riconducibile a un’azienda italiana attiva nel campo della cibersicurezza: gli hacker sarebbero riusciti a raccogliere gli identificativi con codice unifico relativi ai dispositivi mobili, come l’IMEI (International Mobile Equipment Identity) e l’UDID (Unique Device Identifier) assegnati, tra gli altri, ai dispositivi iOS da parte di Apple.

Come funziona la truffa

Il metodo di attacco è il classico phishing e sfrutta una pagina web che replica in maniera fedele quella ufficiale di whatsApp, solo che questa non invita l’utente a recarsi su Apple Store per installare l’applicazione ma dà un link diretto per farlo. Con iOS non è possibile installare app al di fuori dello store ufficiale, quindi ciò che viene scaricato dalla pagina non è un client alternativo di WhatsApp, ma un profilo di configurazione MDM (Mobile Device Management).

And in iOS world: iOS 14.4 patched two vulnerabilities that may have been exploited in the wild: Including both WebKit, and Kernel: hinting that they might have been used in 1-click attacks. To protect yourself: we advise to update to the latest iOS version. pic.twitter.com/4gFl63FdUK

— ZecOps – A Jamf Company (@ZecOps) January 26, 2021

All’utente viene poi chiesto di installare questo profilo “al fine di utilizzare la nuova versione di WhatsApp e restare sempre in contatto con i tuoi amici“. In più, il file di configurazione analizzato da Motherboard e Citizen Lab risulta essere “ufficialmente” collegato a WhatsApp Inc. e dedicato a WhatsApp Messenger.

I download proposti, insomma, contenevano in realtà un file di configurazione MDM, che altro non è che uno speciale profilo che imposta il comportamento di iPhone secondo alcuni parametri, che in genere viene usato in ambito aziendale per dotare i telefoni dei dipendenti di speciali impostazioni per le comunicazioni in ambito interno. Il risultato era un telefono in grado di inviare a distanza dati come il codice identificativo della SIM e del dispositivo.

Al momento l’infrastruttura del sistema analizzato da Citizen Lab è offline, per cui per gli esperti non è possibile sapere esattamente che tipo di attacco venisse effettuato sullo smartphone della vittima, ma è presumibile che l’installazione di un profilo MDM possa portare allasostituzione del client ufficiale di WhatsApp con uno modificato, e a prendere il controllo di molti altri dati e informazioni.

Fonte: Vice-Motherboard

Leggi anche: